Η Check Point Research ανακάλυψε και ανέλυσε πρόσφατα ένα νέο "σκουλήκι" με δυνατότητες εξάπλωσης μέσω USB, ένα φαινομενικά "απλούστερο" κακόβουλο λογισμικό που δημιουργήθηκε από την Gamaredon, μια γνωστή ομάδα που συνεργάζεται με τη Ρωσική Ομοσπονδιακή Υπηρεσία Ασφαλείας (FSB). Γνωστό επίσης ως Primitive Bear, ACTINIUM και Shuckworm, το Gamareddon είναι ένας ασυνήθιστος παίκτης στο οικοσύστημα της ρωσικής κατασκοπείας, που στοχεύει σχεδόν αποκλειστικά στην παραβίαση στόχων στην Ουκρανία. Η Check Point δήλωσε ότι ενώ άλλες ρωσικές ομάδες κυβερνοκατασκοπείας προτιμούν να κρύβουν την παρουσία τους όσο το δυνατόν περισσότερο, η Gamaredon είναι γνωστή για τις εκστρατείες μεγάλης κλίμακας, ενώ εξακολουθεί να εστιάζει σε περιφερειακούς στόχους.

Το σκουλίκι LitterDrifter, ανακαλύφθηκε πρόσφατα και φαίνεται να τηρεί τη συνήθη συμπεριφορά της Gamaredon, καθώς πιθανότατα έχει ξεπεράσει κατά πολύ τους αρχικούς του στόχους. Το LitterDrifter είναι γραμμένο σε VBScript (VBS) με δύο κύριες λειτουργίες: την "αυτόματη" εξάπλωση μέσω USB flash drives και την ακρόαση απομακρυσμένων εντολών που προέρχονται από τους διακομιστές command&control (C2) των δημιουργών του. Το κακόβουλο λογισμικό φαίνεται να αποτελεί εξέλιξη των προηγούμενων προσπαθειών του Gamaredon με τη διάδοση μέσω USB, εξήγησαν οι ερευνητές της Check Point.

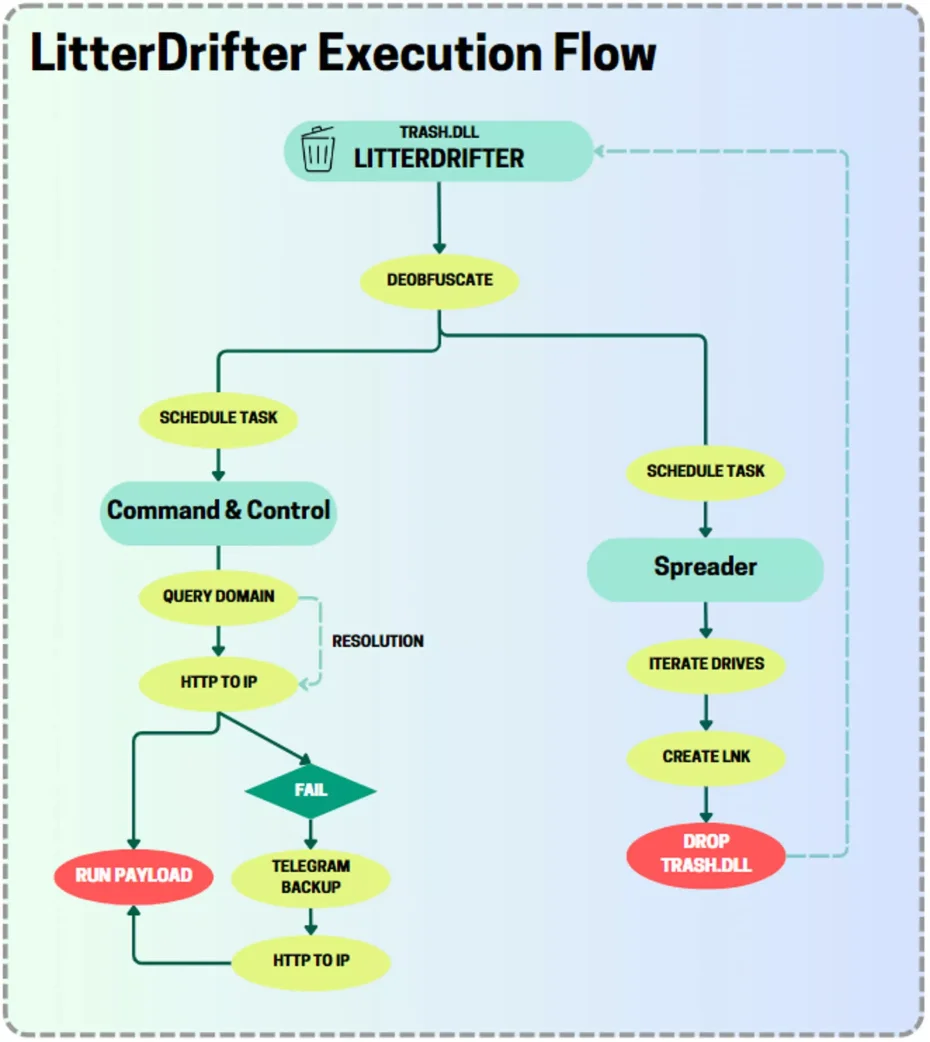

Το LitterDrifter χρησιμοποιεί δύο ξεχωριστές ενότητες για να επιτύχει τους στόχους του, οι οποίες εκτελούνται από ένα "έντονα συγκεκαλυμμένο" παράγοντα VBS που βρίσκεται στη βιβλιοθήκη trash.dll. Το σκουλήκι προσπαθεί να εγκατασταθεί στα συστήματα Windows προσθέτοντας νέες προγραμματισμένες εργασίες και κλειδιά μητρώου, εκμεταλλευόμενο το πλαίσιο Windows Management Instrumentation (WMI) για τον εντοπισμό στόχων USB και τη δημιουργία συντομεύσεων με τυχαία ονόματα.

Το σκουλήκι προσπαθεί να μολύνει έναν στόχο USB μόλις η μονάδα flash συνδεθεί στο σύστημα. Μετά τη μόλυνση, το LitterDrifter προσπαθεί να επικοινωνήσει με έναν διακομιστή C2 που κρύβεται πίσω από ένα δίκτυο δυναμικών διευθύνσεων IP, οι οποίες συνήθως διαρκούν έως και 28 ώρες. Μόλις δημιουργηθεί μια σύνδεση, το LitterDrifter μπορεί να κατεβάσει πρόσθετα ωφέλιμα φορτία, να τα αποκωδικοποιήσει και τελικά να τα εκτελέσει σε ένα μολυσμένο σύστημα.

Η Check Point Research δήλωσε ότι δεν ανακτήθηκαν περαιτέρω ωφέλιμα φορτία κατά τη διάρκεια της εργασίας ανάλυσης, γεγονός που σημαίνει ότι το LitterDrifter είναι πιθανότατα το πρώτο στάδιο μιας πιο σύνθετης, συνεχιζόμενης επίθεσης. Η πλειονότητα των μολύνσεων του LitterDrifter ανακαλύφθηκε στην Ουκρανία, αλλά το σκουλήκι εντοπίστηκε επίσης σε υπολογιστές που βρίσκονται στις ΗΠΑ, τη Γερμανία, το Βιετνάμ, τη Χιλή, την Πολωνία. Η Gamaredon έχει πιθανότατα χάσει τον έλεγχο του σκουληκιού της, το οποίο τελικά εξαπλώθηκε σε ακούσιους στόχους πριν αναπτυχθεί η πλήρης επίθεση.

Recommended Comments

There are no comments to display.

Create an account or sign in to comment

You need to be a member in order to leave a comment

Create an account

Sign up for a new account in our community. It's easy!

Register a new accountSign in

Already have an account? Sign in here.

Sign In Now