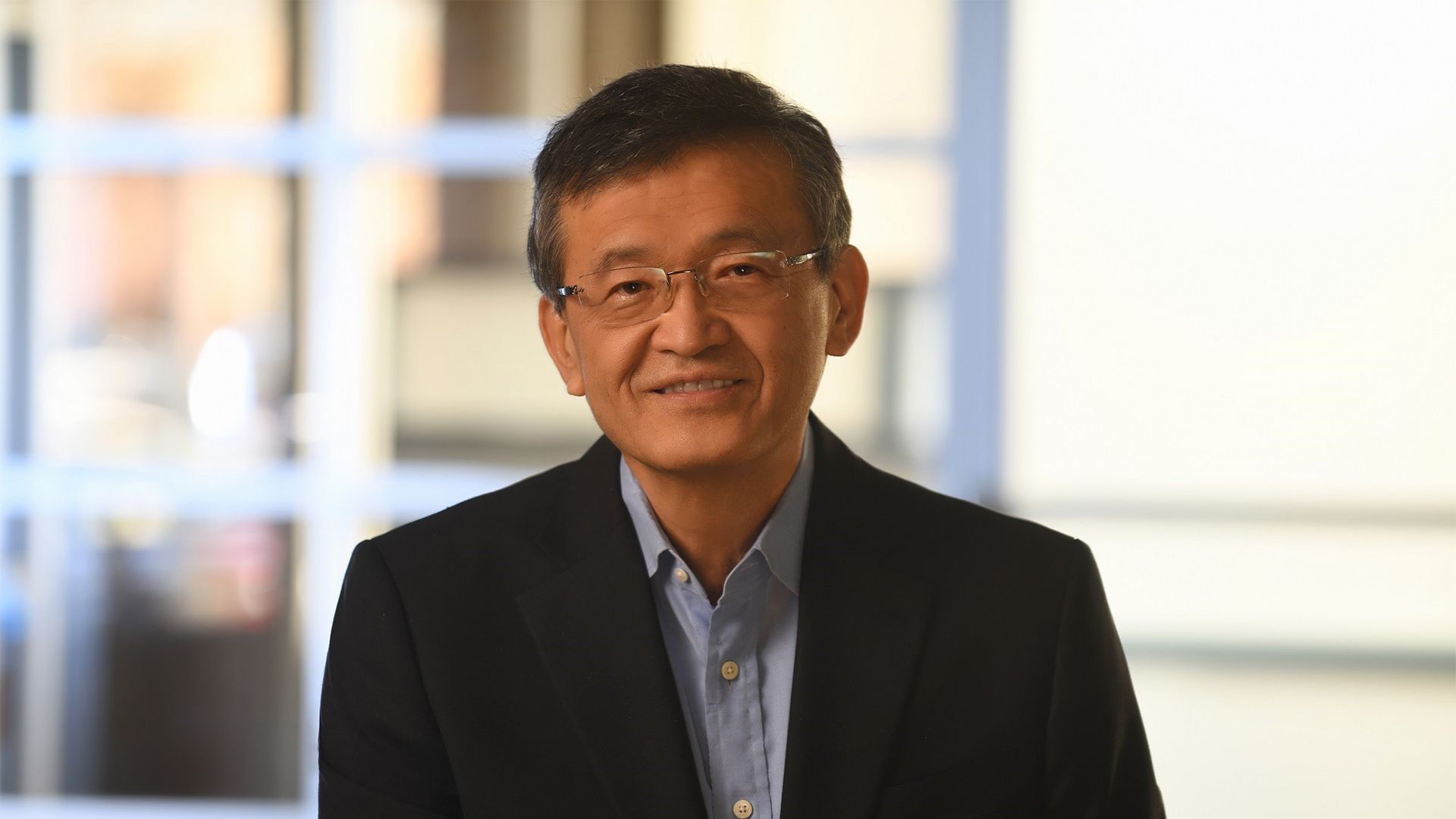

Ο CEO της Intel απειλεί με απόλυση όσους αφήνουν bugs να περνούν πέρα από την έκδοση B0

«A0 to production» — η νέα επιταγή

Ο Tan προσωπικά αξιολογεί και εγκρίνει σχεδιασμούς chips πριν το tape-out, και παράλληλα απαιτεί τα σχέδια να είναι χωρίς σφάλματα και έτοιμα για μαζική παραγωγή ήδη από την A0 έκδοση — κάτι που τα προϊόντα της εταιρείας έχουν αποτύχει να επιτύχουν.

"Υπάρχει ένα πράγμα για το χρονοδιάγραμμα — έχω εφαρμόσει τώρα μια νέα κουλτούρα. Πρέπει να φτάνουμε σε παραγωγή από το A0", δήλωσε ο Lip-Bu Tan στο JP Morgan Global Technology, Media and Communications Conference. "A0 είναι όταν βγαίνεις από το tape-out, πρώτη φορά επιτυχία. Η Intel δεν έχει αυτή την κουλτούρα."

Και έθεσε ξεκάθαρο όριο για τις συνέπειες: "B0, κρατάς τη δουλειά σου. Οτιδήποτε πάνω από αυτό, απολύεσαι."

Τι σημαίνουν οι εκδόσεις A0, B0, C0 στον κύκλο ζωής ενός chip

Το A0 είναι η πρώτη κατασκευασμένη έκδοση ενός chip μετά το αρχικό tape-out, πριν εφαρμοστούν διορθώσεις στο silicon. Επιτυχία στο A0 σημαίνει ότι το chip εκκινεί, λειτουργεί σωστά, πληροί τις βασικές προδιαγραφές, δεν απαιτεί νέο σχεδιασμό και το silicon είναι κοντά ή εντός ποιότητας παραγωγής. Η B0 αντιστοιχεί στη δεύτερη κύρια έκδοση, αρκετά κοντά στην παραγωγή ώστε να θεωρείται αποδεκτή — αλλά οτιδήποτε πέρα από αυτή (C0, D0, E0 κ.ο.κ.) σημαίνει πολύτιμες μέρες, εβδομάδες ή και μήνες καθυστέρησης και κόστους.

Η επίτευξη επιτυχίας A0 με έναν σύνθετο σχεδιασμό CPU σε προηγμένο κόμβο κατασκευής είναι εξαιρετικά δύσκολη, περισσότερο από ό,τι με άλλους τύπους επεξεργαστών που έχουν απλούστερο σχεδιασμό και πλεονάζοντα χαρακτηριστικά.

Το αντιπαράδειγμα: Sapphire Rapids με 500 bugs και 12 επαναλήψεις

Ενώ η Nvidia και ορισμένες άλλες εταιρείες ξεκινούν τη μαζική παραγωγή chips A0 μετά το αρχικό tape-out, η Intel συνήθως χρειάζεται περισσότερες επαναλήψεις για να εξαλείψει bugs και να μεγιστοποιήσει απόδοση και αποδοτικότητα παραγωγής.

Το κλασικό παράδειγμα αυτής της αποτυχίας βρίσκεται μέσα στην ίδια την ιστορία της εταιρείας: ο επεξεργαστής Xeon «Sapphire Rapids» περιείχε έως και 500 bugs, και χρειάστηκε δώδεκα επαναλήψεις για να εξαλειφθούν τα errata και να επιτευχθούν οι προγραμματισμένες επιδόσεις και αποδεκτές αποδόσεις παραγωγής. Συγκεκριμένα, το chip πέρασε από τις εκδόσεις A0, A1, B0, C0, C1, C2, D0, E0, E2, E3, E4 και E5.

Ο Tan αλλάζει κουλτούρα — και το εννοεί

«Αρχικά κόσμος σκέφτηκε ότι απλώς αστειευόμουν, και τώρα που άρχισα να το εφαρμόζω, λένε: "Εντάξει Lip-Bu, είσαι πολύ σοβαρός, κοιτάς πραγματικά κάθε σχεδιασμό, κάθε bug που προσπαθούμε να διορθώσουμε, και κάθε IP που χρησιμοποιούμε"», δήλωσε ο Tan.

Τα σχόλια του Tan είναι κάπως ασυνήθιστα για CEO εταιρείας της εμβέλειας της Intel, καθώς ουσιαστικά παραδέχεται ότι η προηγούμενη μηχανικής κουλτούρα ήταν χαλαρή. Ο στόχος του είναι λιγότερες επαναλήψεις, ταχύτερη επικύρωση και συντομότερους κύκλους ανάπτυξης.

Για να το πετύχει αυτό, η Intel έχει επίσης εναλλακτικές τεχνικές στρατηγικές: η Nvidia ενσωματώνει τεχνικές ενίσχυσης αποδοτικότητας παραγωγής στα σύνθετα GPU της (π.χ. πλεονάζουσα λογική και κρυφή μνήμη) για να αποφύγει αποτυχίες σε επαναλήψεις και δαπανηρά re-spins, αλλά οι προσεγγίσεις σχεδιασμού της Intel είναι διαφορετικές. Μία από τις οδούς μείωσης κινδύνου είναι η χρήση τυποποιημένων, αποδεδειγμένων σε silicon IP blocks και η εκτενής επαλήθευση σχεδιασμών πριν το tape-out.

Επιπλέον, οι μηχανικοί της Intel ενδέχεται να χρειαστεί να λαμβάνουν λιγότερο ριψοκίνδυνες αποφάσεις σχεδιασμού για να επιτύχουν επιτυχία από την πρώτη φορά. Μια τέτοια προσέγγιση ενδέχεται να καθιστά τα προϊόντα της Intel λιγότερο φιλόδοξα συνολικά, αλλά τουλάχιστον η επιχειρηματική της απόδοση θα είναι πιο προβλέψιμη.

Πηγές

Tom's Hardware — Intel CEO Lip-Bu Tan stamps out chip bugs with aggressive new quality standards Wikipedia — Lip-Bu Tan Intel Newsroom — Lip-Bu Tan Biography

689

.thumb.jpg.9a921205b9aa72bdfad8ea52635b9d2c.jpg)