Το Steam Machine θα κοστίζει περισσότερο από το κορυφαίο Steam Deck — και ίσως πολύ περισσότερο

Τι είπε ο Brad Lynch

Ο Brad Lynch — insider με αποδεδειγμένο ιστορικό ακριβών διαρροών για προϊόντα Valve — δημοσίευσε πρόσφατα ότι η τιμή εκκίνησης του Steam Machine, όπως την είχε ακούσει έως τα τέλη Μαρτίου, ήταν ήδη υψηλότερη από τις τρέχουσες τιμές του Steam Deck. Δεδομένου ότι το κορυφαίο Steam Deck OLED κοστίζει σήμερα $949 και το βασικό μοντέλο 512 GB OLED $789, η διατύπωσή του υπονοεί ότι το Steam Machine ξεκινούσε ήδη από εκεί — ή και πάνω από αυτό.

Ο ίδιος ο Lynch είχε δηλώσει σε προηγούμενη ανάρτηση ότι έχει πληροφορίες για εσωτερικούς στόχους τιμολόγησης της Valve πριν και μετά την αύξηση του κόστους RAM, και ότι «το Steam Machine επηρεάζεται περισσότερο». Σύμφωνα με την ιστοσελίδα Insider Gaming, ο αρχικός στόχος ήταν να μείνει κάτω από τα $800. «Ο αρχικός στόχος ήταν πάντα να μείνει κάτω από $800 και να έχει κυκλοφορήσει ήδη», σύμφωνα με την ίδια πηγή, «αλλά δεν είναι σαφές αν αυτό παρέμεινε ισχύον καθώς ανέβαιναν τα κόστη εξαρτημάτων».

Διαρροές κώδικα: τιμές στις χιλιάδες ευρώ;

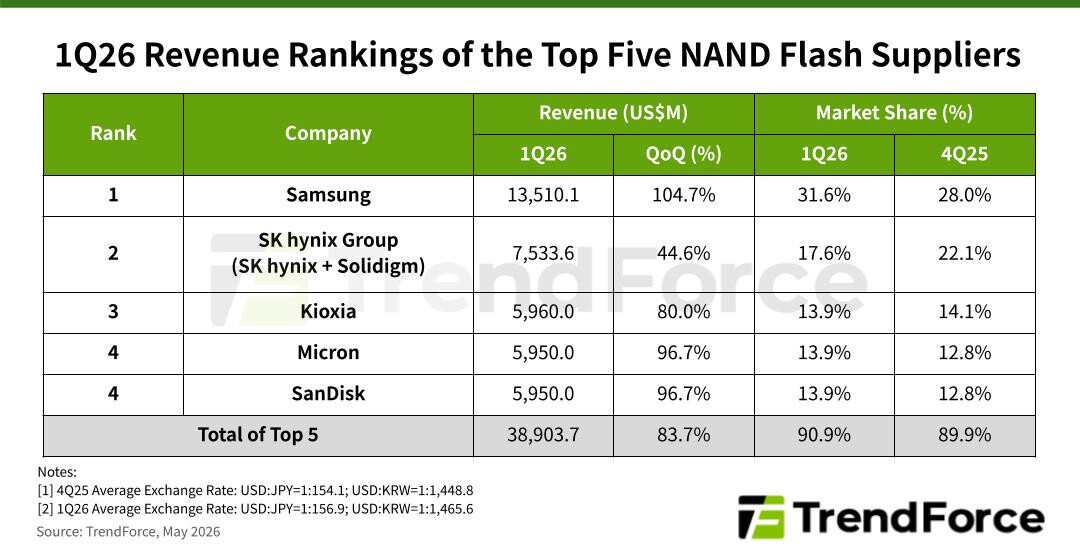

Η πιθανότητα υψηλής τιμολόγησης ενισχύθηκε και από ευρήματα dataminers που εξέτασαν τον πηγαίο κώδικα του συστήματος κρατήσεων υλικού της Valve: σύμφωνα με το Steam Tracker, η Valve πρόσθεσε κώδικα για προϊόν που ενδέχεται να κοστίζει «χιλιάδες» ευρώ. Στο ίδιο σύστημα εντοπίστηκαν επίσης τέσσερα πακέτα Steam Machine, με εκτιμήσεις που κάνουν λόγο για εκδόσεις 512 GB και 2 TB.

Άλλες πηγές, ωστόσο, είχαν τοποθετήσει το κόστος μεταξύ $600 και $650, οπότε για να συνυπάρχουν και τα δύο σενάρια, η τιμή στις χιλιάδες θα έπρεπε να αφορά premium πακέτο και όχι τη βασική έκδοση. Χρήστες στο Reddit εικάζουν ότι ο κώδικας σε υψηλή τιμή ενδέχεται να αφορά πακέτο με το Steam Controller.

Τα τεχνικά χαρακτηριστικά και η κατάσταση κυκλοφορίας

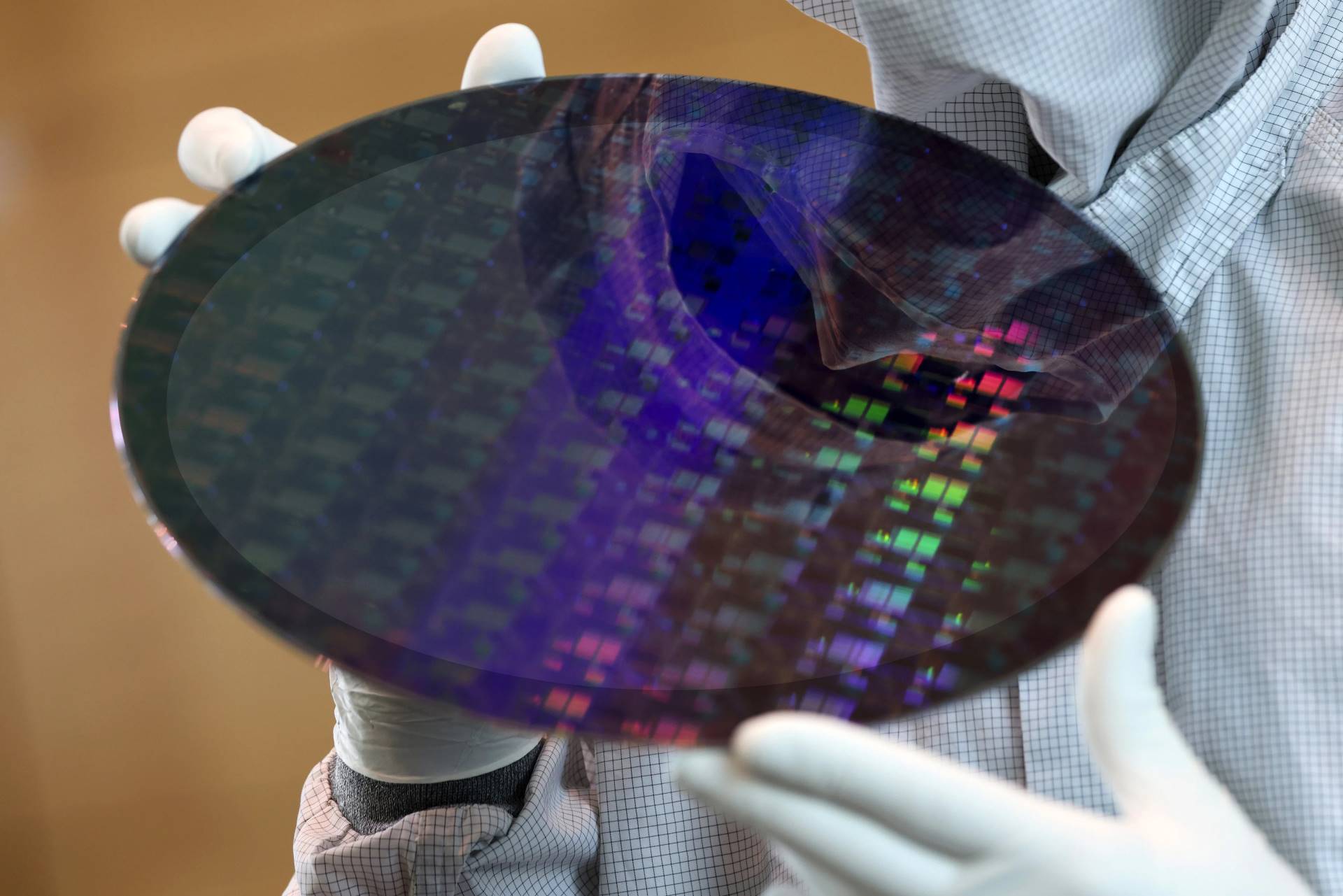

Η Valve περιέγραψε το Steam Machine ως μηχάνημα με εξαπλάσια υπολογιστική ισχύ σε σχέση με το Steam Deck, GPU 28 compute units με TDP 110W και 8 GB VRAM GDDR6. Η GPU ανήκει στην οικογένεια Navi 33 της AMD (αρχιτεκτονική RDNA 3), ενώ ο επεξεργαστής είναι ένα custom chip AMD βασισμένο στην αρχιτεκτονική Zen 4, ανεπτυγμένο σε συνεργασία με την AMD.

Στις 23 Μαΐου 2026, το Steam Machine πέρασε επιτυχώς πιστοποίηση Vulkan 1.4 με GPU AMD Navi 33 και το λειτουργικό Neptune Linux — ένα από τα τελευταία τεχνικά βήματα που συνήθως ολοκληρώνουν οι κατασκευαστές πριν ανακοινώσουν ημερομηνία κυκλοφορίας. Η Valve έχει επιβεβαιώσει ότι θα συμπεριλάβει το Steam Controller στο πακέτο αγοράς, ενώ ο ελεγκτής θα διατίθεται και χωριστά.

Η ίδια η Valve έχει αναγνωρίσει ότι η κρίση στη μνήμη και στα αποθηκευτικά μέσα επηρεάζει άμεσα τόσο το πρόγραμμα κυκλοφορίας όσο και την τιμολόγηση, ιδιαίτερα για το Steam Machine και το Steam Frame.

Ανοιχτό ζήτημα συμβατότητας παιχνιδιών

Πέρα από την τιμή, υπάρχει και ένα πρακτικό ερώτημα για υποψήφιους αγοραστές. Σύμφωνα με τη βάση δεδομένων Are We Anti-Cheat Yet, περισσότερα από 680 από τα 1.136 παιχνίδια Steam που απαιτούν λογισμικό anti-cheat παραμένουν μη αναπαραγώγιμα στο SteamOS. Τίτλοι όπως το Valorant, ολόκληρη η σειρά Call of Duty και τα παιχνίδια Battlefield της EA δεν υποστηρίζουν Linux.

Πηγές

TechPowerUp — Leaker Hints at Astronomical Steam Machine Pricing TechTimes — Steam Machine Vulkan Certification Signals Final Pre-Launch Stage Vice — Steam Machine Price Might Have Leaked And It's Over $1,000 GameSpot — Steam Machine: Everything We Know NotebookCheck — Leak hints at $1000+ Steam Machine price

520

.thumb.jpg.9a921205b9aa72bdfad8ea52635b9d2c.jpg)